Dezvoltatorii amenințării informatice Flubot vizează țările europene – mai ales Germania, România și Marea Britanie – cu o nouă campanie menită să fure date bancare de pe telefoane, pe Android, sau să direcționeze victimele către diverse escrocherii, pe iOS.

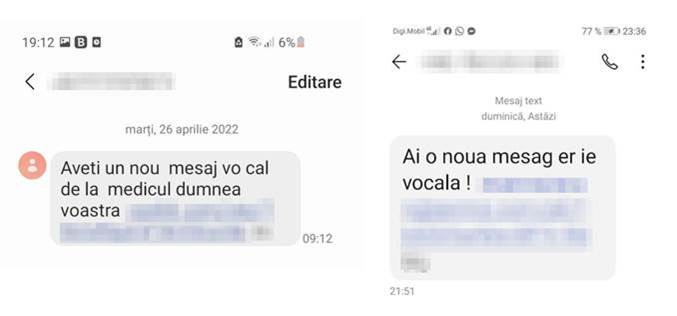

Potrivit companiei de securitate cibernetică Bitdefender, cea mai recentă campanie Flubot folosește aceleași tehnici de smishing de până acum: un SMS care anunță un conținut fals – de obicei un mesaj vocal. Amenințarea informatică a fost detectată în luna aprilie în România. “Mesajele infectate țintesc mai uniform utilizatorii de Android și iPhone, însă cei care folosesc Android sunt în continuare ținta principală pentru că pot aduce câștiguri mai mari atacatorilor”, arată reprezentanții Bitdefender.

În luna ianuarie, cercetătorii în securitate informatică de la Bitdefender au interceptat un val de cel puțin 100.000 de mesaje SMS, parte dintr-o campanie globală de răspândire a amenințării informatice Flubot care urmărește infectarea dispozitivelor cu sistem de operare Android. Peste jumătate dintre mesajele SMS trimise de către hackeri păreau a veni de la companii de curierat, în timp ce un sfert foloseau înșelătorii de tipul „Tu ești în acest video?”.

“Totul începe cu un SMS care distribuie un conținut fals și include un link infectat. Dacă utilizatorii accesează linkul, acestora li se cere permisiunea de a instala o aplicație necunoscută – în acest caz, o aplicație falsă de mesagerie vocală care se presupune că este necesară pentru a asculta mesajul vocal. Principalul obiectiv al atacatorilor este să convingă utilizatorii să instaleze troianul bancar Flubot. Dacă victima urmează instrucțiunile, aplicația falsă Voicemail – ce include de fapt amenințarea Flubot – solicită permisiuni suplimentare pentru a dobândi acces complet la telefon”, arată reprezentanții Bitdefender.

Astfel, când i se acordă acces, Flubot colectează contactele din agenda telefonică a victimei și utilizează aplicația SMS pentru a continua să trimită linkuri infectate către alte numere. În același timp, datele sunt furate și trimise pe serverul de comandă și control operat de atacatori. De asemenea, pentru că își modifică structura, este dificilă dezinstalarea aplicației de către utilizator.

Flubot nu rulează pe sistemul de operare iOS. Însă, atunci când proprietarii de iPhone accesează linkurile infectate, ei sunt redirecționați către site-uri de phishing și escrocherii.